⚙️ Configuration OpenCanary

Voici le fichier de configuration opencanary.conf qui définit les services simulés

et les paramètres de notification :

{

"device.node_id": "opencanary-1",

"ip.ignorelist": [],

"logtype.ignorelist": [],

"ssh.enabled": true,

"ssh.port": 2222,

"ssh.version": "SSH-2.0-OpenSSH_5.1p1 Debian-4",

"logger": {

"class": "PyLogger",

"kwargs": {

"formatters": {

"plain": {

"format": "%(message)s"

}

},

"handlers": {

"file": {

"class": "logging.FileHandler",

"filename": "/var/tmp/opencanary.log"

},

"console": {

"class": "logging.StreamHandler",

"stream": "ext://sys.stdout"

}

}

},

"handlers": ["file", "console"]

},

"portscan.enabled": false,

"smb.enabled": false,

"mysql.enabled": false,

"redis.enabled": false,

"rdp.enabled": false,

"sip.enabled": false,

"snmp.enabled": false,

"ntp.enabled": false,

"tftp.enabled": false,

"telnet.enabled": false,

"mssql.enabled": false,

"vnc.enabled": false

}

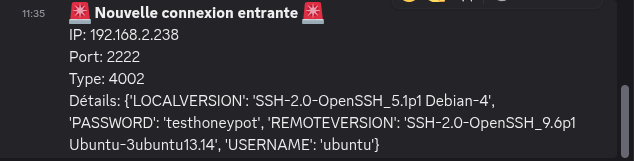

📝 Points clés de la configuration :

- Service simulé : SSH (sur le port 2222, à des fins pédogogiques)

- Logging : Tous les événements sont enregistrés dans

/var/log/opencanary.log

- Détection de connexions SSH : Inscrit dans les logs toute tentative de connexion SSH